Die Bedeutung von Drupal Sicherheitsupdates: ein Rumpf ohne Leck

Wann wurde das letzte Sicherheitsupdate im Content Management System Ihrer Website eingespielt?

Falls Ihnen spontan keine Antwort einfällt, sind Sie nicht allein. Viele Verantwortliche verlassen sich darauf, dass „schon alles läuft“. Kein Fehler, keine Warnung? Kein Problem!

Doch diese trügerische Ruhe kann gefährlich werden.

Wie funktioniert die Drupal-Sicherheitswartung?

Sicherheitslücken werden öffentlich dokumentiert. Das ist Teil der Transparenzkultur bei Open-Source-Projekten. Genau genommen ist das Prinzip: Sobald ein Update entwickelt wurde, welches eine Lücke schließt, wird dieses zusammen mit der Dokumentation der Sicherheitslücke veröffentlicht. Das ermöglicht allen, die ein System warten, dieses dauerhaft sicher und aktuell zu halten. Es bedeutet aber auch: Sobald eine Lücke bekannt ist, kann sie theoretisch ausgenutzt werden. Daher sollte die Wartung immer so zeitnah wie möglich erfolgen. Dies gilt vor allem für Sicherheitsrisiken der Stufen "moderately critical" und "critical".

Hochkritische Lücken – beispielsweise "Drupalgeddon"

Im Fall von hochkritischen Lücken ("highly critical"), die theoretisch von jedem beliebigen Angreifer ausgenutzt werden könnten, verläuft der Prozess etwas anders:

Dann erscheint zunächst eine Warnung, die nur aussagt, dass eine solche Lücke existiert und demnächst ein Fix dafür erscheinen wird. So können alle, die ein betroffenes Websystem betreiben, dieses beispielsweise temporär vom Netz nehmen. Zusätzlich wird in diesem Fall der genaue Zeitpunkt der Veröffentlichung der Sicherheitslücke vorab bekannt gegeben, damit alle, die Wartung betreiben, sich bereit halten können, um diese unverzüglich dann einzuspielen. Solche Fälle sind extrem selten und in der mittlerweile über 25-jährigen Drupal-Geschichte nur zwei Mal aufgetreten.

Wie oft erscheinen Sicherheitsupdates bei Drupal?

Drupal ist ein aktives Open-Source-Projekt mit einer engagierten Security-Community. Sicherheitsupdates erscheinen regelmäßig. Normalerweise werden Sicherheitsupdates für Core und Contrib-Module Mittwoch Abend veröffentlicht. Manche Drittanbieter-Softwares (beispielsweise das "Symfony" PHP-Framework, ein technischer Grundbaustein von Drupal) können auch außerhalb dieses Zeitplans aktualisiert werden.

Zwei Dinge sind wichtig:

- Jeden Mittwoch ist offizielles „Security-Only“-Release-Window. In diesem Zeitfenster veröffentlicht das Drupal-Sicherheitsteam ausschließlich sicherheitsrelevante Updates.

- Auch außerhalb dieses Zeitfensters können Updates erscheinen, falls eine hochkritische Lücke entdeckt wurde.

Diese Updates betreffen sowohl den Drupal Core als auch viele Contrib-Module, die dem offiziellen Security-Advisory-Programm unterliegen.

Was ist ein Drupal Security Advisory?

Alle Sicherheitslücken werden transparent unter drupal.org/security dokumentiert. Dort erfahren Sie, welche Lücke entdeckt wurde, wie schwer sie wiegt und welche Maßnahmen empfohlen werden.

Warum viele Site-Betreiber nicht rechtzeitig reagieren

Drupal informiert über Sicherheitslücken. Aber was dann?

Wenn eine Schwachstelle bekannt wird, erhalten Administrator:innen per Standard eine E-Mail an die im System hinterlegte Adresse. Zusätzlich erscheint ein Hinweisbanner im Backend. Diese Hinweise sind nicht zu übersehen, aber unter Umständen schwer einzuordnen. Meist heißt es dort nur, das System sei unsicher.

Normalerweise haben Sie jetzt vermutlich entweder aus dem Backend heraus die Updates angestoßen und gehofft, dass nichts kaputt geht. Oder jemand aus Ihrem Team musste informiert werden und Zeit investieren, um die Sicherheitsupdates möglichst noch vor Ende der Woche einzuspielen. Erfolgt das nicht, bleiben die Lücken offen. Zusätzlich zu Sicherheitsupdates kann es auch sein, dass Module als "nicht mehr unterstützt" deklariert werden. In diesem Fall wird für die aktuell installierte Version kein Sicherheitspatch mehr angeboten, sondern zunächst muss man auf eine aktuelle Version updaten.

In einigen Unternehmen bzw. von manchen Drupal-Betreibenden werden die Hinweise ignoriert. Nicht aus Nachlässigkeit, sondern weil das Know-how oder die Kapazität fehlt, schnell zu reagieren. Bei vielen Projekten ist auch beispielsweise die zu benachrichtigende E-Mail-Adresse nicht ausgefüllt oder die Mails werden – teilweise über Jahre – ignoriert.

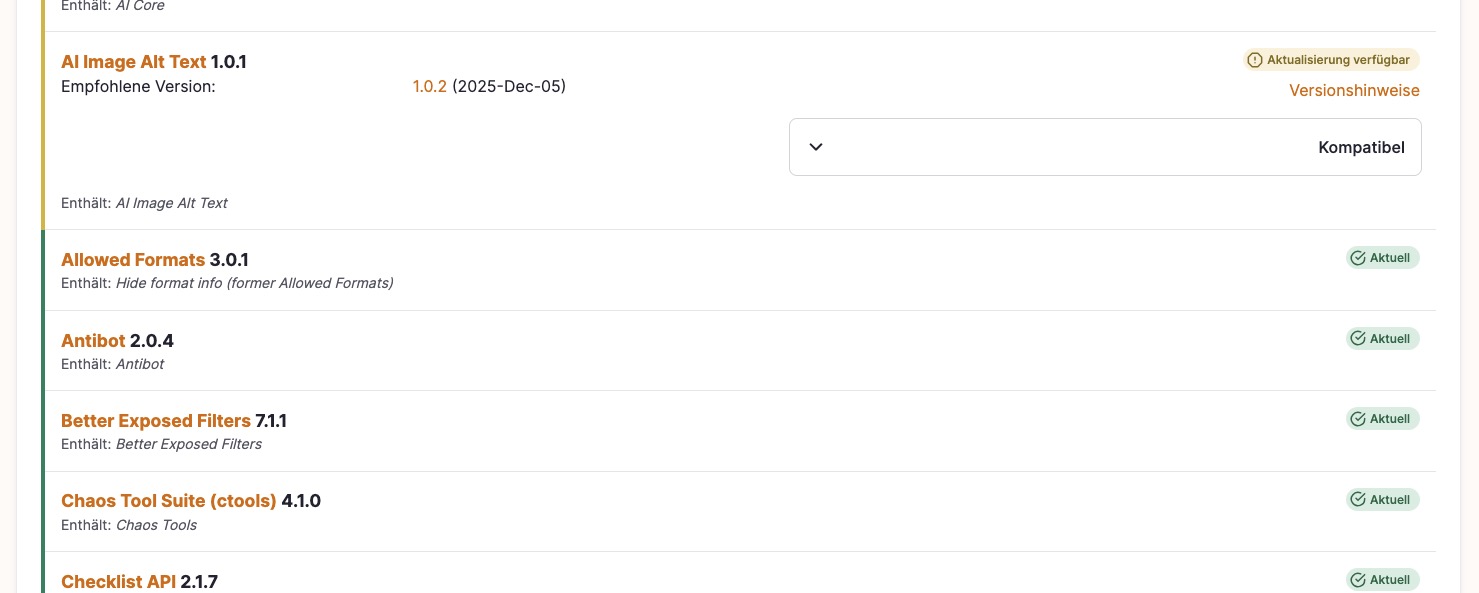

Update Status in Drupal Core

Das Update Status Modul ermöglicht die genannten insights und die einfache Hinweismail auf neue Updates grundsätzlich. Es ist Teil von Drupal Core. Ein üblicher Einblick ins Backend zeigt eine Liste installierter und aktivierter Module sowie deren Status. Das könnte etwa so aussehen:

Mit Admin-Rechten erreichen Sie diese Liste in Ihrem Projekt unter /admin/reports/updates.

Mit dem automatischen Update-Service von erdfisch – unserem Produkt "ULF" – können Sie dafür sorgen, dass in dieser Ansicht nie wieder über mehrere Tage ein rot gefärbter Eintrag steht. ULF spielt erkannte sicherheitsrelevante Updates innerhalb weniger Stunden automatisch ins System ein.

Welche Systeme sind von Risiken durch Sicherheitslücken betroffen?

Betroffen sind nicht nur alte Systeme mit ungewarteten, nicht mehr unterstützten Drupal-Versionen. Auch aktuelle Drupal-Installationen sind verwundbar, wenn Module oder der Core nicht rechtzeitig aktualisiert werden. Daher empfehlen wir, Ihr Websystem immer aktuell zu halten. Das ist vergleichbar mit einem Smartphone oder Computer: auch dort ist es immer ratsam, kleinere Updates innerhalb des "Major Releases" zeitnah zu installieren und spätestens nach dem Support-Ende auch die Hauptversion zu aktualisieren.

Welche Risiken vermeiden Sie durch regelmäßige Sicherheitsupdates?

- Hackerangriffe über bekannte Schwachstellen

- Datenschutzverletzungen, z. B. bei personenbezogenen Daten

- Verlust von Vertrauen, intern wie extern

- Rechtliche Konsequenzen, etwa bei Verstoß gegen die DSGVO

Warum das alles kein Grund ist, in Panik auszubrechen

Auch wenn Sie beispielsweise aktuell noch eine Webseite betreiben sollten, die auf Drupal 7, 8, 9 oder einer anderen nicht mehr unterstützten Version läuft, ist das absolut kein Grund zur Panik.

Wir bei erdfisch haben den Drupal Security Newsletter (übrigens immer ein Abo wert) besonders genau und mit einem technischen Blick abonniert. Es zeigt sich: Die allermeisten Lücken könnten überhaupt nur dann ausgenutzt werden, wenn die attackierende Person vorher schon Zugriff auf das Drupal-System hatte. Oft sind sogar Zugriffe auf Admin-, Infrastruktur-, Datenbank- oder ähnlichen Ebenen vonnöten. Natürlich ist es extrem selten, dass diese Bedingungen einem Angreifer gleichzeitig zufallen. Daher sind die meisten Sicherheitslücken eher als "moderat kritisch" eingestuft.

Hinzu kommt, dass ein länger nicht gewartetes System, welches aktuelle Modulversionen nicht nutzt, möglicherweise durch die aktuellsten Sicherheitslücken gar nicht betroffen ist. Das klingt zunächst widersinnig, ist aber wirklich der Fall: manche Sicherheitslücken entstehen erst mit fortschreitender Entwicklung von Modulen. Natürlich ist das trotzdem kein Grund, die Wartung komplett bleiben zu lassen, denn nicht selten sind durchaus alle Modul- oder Core-Versionen unter der neuesten (unterstützten) betroffen.

Drupal verfügt von Grund auf über ein hohes Maß an Sicherheit und Systemintegrität, wenn richtig damit umgegangen und nach den Standards entwickelt wird. Das ist unter anderem der soliden Basis des “Symfony” PHP Frameworks, aber auch der konsequenten Systemarchitektur und den eingesetzten Berechtigungssystemen zu verdanken.

Bei welcher Art von Drupal-Systemen sind Sicherheitsupdates besonders wichtig?

Besonders wichtig sind regelmäßige Sicherheitsupdates in Systemen, in denen sich “fremde” User registrieren und anmelden können, also über einen kleinen Redaktionskreis hinaus. Das gilt auch für einen Shop mit Anmeldefunktion: es geht um User, die Sie nicht unbedingt alle persönlich kennen. Die meisten Sicherheitslücken werden erst relevant, wenn man über gewisse Berechtigungen im System verfügt. Darüber hinaus gibt es natürlich auch XSS (“Cross Site Scripting”)-Attacken und ähnliche Methoden, die eine Bedrohung durch Externe ermöglichen.

Gepaart mit einer regelmäßigen Sicherheitswartung, guten Passwort-Mindestanforderungen und weiteren üblichen Maßnahmen wie 2-Faktor-Authentifizierung minimieren Sie das Risiko für Angriffe.

Erfahren Sie hier mehr über die Sicherheit von Drupal und warum wir dem Framework so ein großes Vertrauen entgegen bringen.

Drupal Core vs. Contrib

- Drupal Core = Das Drupal-Grundsystem. Fundament für jede Drupal-Installation.

- Contrib Module = Erweiterungsmodule, die von der Community entwickelt und zur Verfügung gestellt werden.

- NEU: Drupal CMS = ein leicht einzurichtendes System, das ebenfalls auf Drupal Core und vorkonfigurierten Modulen basiert.

Alle müssen regelmäßig gewartet werden.

Viele denken: Core ist up to date, passt schon. Aber die Wartung der Contrib-Module ist mindestens genauso wichtig. Dadurch gelangen neue Funktionen und Access-Logiken ins System.

🛡️ Security Advisory Policy für Contrib-Module

Jedes Contrib-Modul kann unter die "Security Advisory Policy" gestellt werden, sofern die Maintainer dies beantragen. Das bedeutet, dass das Drupal Security Team diese Module regelmäßig auf mögliche Sicherheitslücken untersuchen wird. Insbesondere viel genutzte und beliebte Module haben das sehr oft aktiv – aber auch kleinere, weniger bekannte.

Erkennbar ist es auf der Modulseite durch dieses Banner:

Wir achten bei erdfisch auf dieses Banner, wenn wir Module beispielsweise für ein neues Feature in einem Projekt installieren. Falls die Funktion eines Moduls komplex genug ist, dass Sicherheitsimplikationen entstehen könnten, aber das Modul nicht das Security Advisory Banner trägt, meiden wir es für gewöhnlich und suchen nach einer Alternative. Für einfachere Module ist es nicht unbedingt notwendig, dass diese vom Security-Team geprüft werden.

Wie ULF Sicherheit schafft, bevor es jemand merkt

ULF ist das Wartungsprodukt von erdfisch für Drupal-Systeme. Es prüft automatisch, ob Drupal-Systeme von einem Security Advisory betroffen sind. Falls ja, wird das Update vorbereitet, automatisiert vertestet und auf die Live-Seite gebracht.

Das passiert in der Regel in der Nacht von Mittwoch auf Donnerstag, direkt nach Veröffentlichung der Advisories. Am Donnerstag zu Dienstbeginn sind die Updates eingespielt.

Für Kund:innen heißt das: Kein Stress, kein Rätselraten, keine Warnmeldungen, die tagelang im Backend stehen. Am Donnerstag früh sollte bestenfalls stichprobenhaft geprüft werden, ob das System sich noch verhält wie erwartet. Normalerweise sollten durch reine Sicherheitsupdates jedoch keine Beeinträchtigungen zu erwarten sein. Das System kann lückenlos weiter genutzt werden.

„Wir sehen es oft in Erstanalysen: Die meisten Seiten haben mehrere ungepatchte Lücken oder laufen auf älteren Drupal-Versionen, die nicht mehr unterstützt werden. Hier setzt unser Service an."

– Henjo Völker, erdfisch

ULF tut noch viel mehr das das:

Er aktualisiert Drupal Core, alle Contrib-Module und sogar externe Dependencies – also technische Grundbausteine wie PHP, auf denen Ihr System aufbaut. Und nicht nur im Rahmen der Sicherheit, sondern darüber hinaus auch regelmäßig durch die sogenannten "Optionalen Updates" auf die allerneuesten Versionen.

Das alles kommt in einem Rundum-Service-Paket mit menschlichen Ansprechpartnern, die Ihnen bei Fragen zur Verfügung stehen.

So behalten Sie den Kopf frei für Ihr Tagesgeschäft und müssen sich nie mehr selbst um die Wartung kümmern.

[Erfahren Sie hier mehr über ULF] oder lesen Sie hier [alles Wissenswerte über Drupal-Wartung] im allgemeinen.

FAQ: Sicherheitsupdates in Drupal

- Wie oft bringt Drupal Sicherheitsupdates heraus?

Potentiell jede Woche, meist mittwochs. Mindestens einmal im Monat ist offizielles Security-Only-Release-Window für Core.

- Bekomme ich automatisch eine Info über neue Sicherheitslücken?

Ja. Normalerweise verschickt Drupal eine Mail an die im System hinterlegte Adresse und zeigt Admins einen Hinweis im Backend, der allerdings oft verunsichern kann. Mit ULF werden Sie stattdessen über die automatische Wartungstätigkeit und das Endergebnis informiert.

- Sind nur veraltete Seiten betroffen?

Nein. Auch aktuelle Installationen sind gefährdet, wenn sie nicht regelmäßig gewartet werden.

- Können Sicherheitsupdates automatisch eingespielt werden?

Ja. Die Drupal "Automatic Updates Initiative" arbeitet an automatischen Drupal Core Updates.

ULF von erdfisch kümmert sich um alles: Core, Contrib, Sicherheits- wie optionale Updates. In Projekten, in denen wir automatisch Code “deployen” (= ins System ausspielen) können, ist ULF grundsätzlich automatisiert. Bei Projekten, die das nicht ermöglichen, stellen wir zumindest den aktualisierten Code automatisch zur Verfügung und informieren darüber, dass er ausgerollt werden darf.

- Woran erkenne ich, ob meine Seite gefährdet ist?

Wenn Sie über Admin-Rechte verfügen, können Sie normalerweise einfach die Seite

/admin/reports/statusin Ihrem Drupal-Projekt öffnen und dort nachsehen. Ein Sicherheitsaudit oder ein automatisierter Check kann detailliertere Einblicke bieten. Das ist oft der Startpunkt für die Wartung mit ULF.Wenn Sie ULF nutzen, entfällt dies. Stattdessen erhalten Sie regelmäßig automatische Update-Reports und können den aktuellen Wartungsstatus im Monitoring-System "ULF Hub" einsehen.

- Wer ist verantwortlich – die Agentur oder wir als Betreiber:in?

Vor Beginn einer Wartung mit erdfisch liegt die Verantwortung in der Regel bei Ihnen als Betreiber:in oder bei Ihrem Bestandsdienstleister. Drupal stellt die Hinweise zur Verfügung – Sie oder Ihr Team müssen aktiv werden, um Sicherheitslücken zu schließen.

Sobald Ihre Seite in der ULF-Wartung ist, übernimmt erdfisch. Wir beobachten die Advisories, prüfen auf Relevanz, spielen die Updates ein und bringen den Code ins Produktivsystem. Sie wirken nur noch beim Testing mit und geben uns einen Report, falls ein Seiteneffekt auftritt.

- Was kostet es, Drupal regelmäßig warten zu lassen?

Für ULF gibt es planbare Pakete mit Pauschalpreisen. Für nähere Informationen lesen Sie bitte auf der → ULF Produktseite weiter.

Fazit

Software entwickelt sich weiter – insbesondere solche, die mit dem Internet in Verbindung steht. Daran führt kein Weg vorbei. Um Sicherheitsrisiken vorzubeugen, muss jedes Websystem aktuell gehalten werden. Geben Sie Sicherheitsrisiken keine Chance: Updates sind Pflicht.

Jedoch müssen Sie auch nicht in Panik geraten, falls Ihr System momentan auf einer älteren Version läuft. Viele Sicherheitslücken gelten nicht für ältere Versionen oder können in Systemen mit wenigen angemeldeten Nutzer:innen nicht sofort ausgenutzt werden.

Dennoch sollten Sie zeitnah aktualisieren und anschließend immer aktuell bleiben. Updates stets einzuspielen, bedeutet, Sicherheit zu genießen. Und gleichzeitig kann der Sprung auf die nächste Drupal-Hauptversion deutlich günstiger werden.

Ein Auto, das keinen TÜV und keinen Versicherungsschutz mehr hat, kann zwar technisch noch lange fahren, aber nicht ohne Grund ist das verboten. Erst recht ist keine professionelle Nutzung des Fahrzeugs mehr möglich.

Sie möchten nicht jeden Drupal Security Advisory selbst lesen und keine Updates installieren?

Müssen Sie auch nicht. Wir reagieren automatisch und direkt.

erdfisch hat sich neben der Entwicklung und Konzeption auch auf die Drupal-Wartung spezialisiert. Bei uns geht das sogar vollautomatisch mit ULF. Wenn Sie also bereit sind, den Aufwand und die Verantwortung für die Wartung aus der Hand zu geben: kontaktieren Sie uns. Wir überprüfen Ihr System kostenfrei und übernehmen die Betreuung.